Google ha publicado oficialmente el Boletín de Seguridad de Android de marzo de 2026, en el que se detalla un amplio conjunto de parches para Android. Aunque Xiaomi aún no ha iniciado el despliegue OTA para sus dispositivos HyperOS, la documentación técnica proporciona una hoja de ruta clara de las mejoras de seguridad y optimizaciones del sistema actualmente en fase de integración.

Este informe resume las vulnerabilidades críticas y las correcciones específicas de los componentes que se implementarán en las próximas actualizaciones del firmware de Xiaomi.

Resumen de las métricas de vulnerabilidad

La actualización de marzo de 2026 aborda un total de 129 vulnerabilidades en varias capas del sistema. Todas las vulnberabilidades no son importantes. Se clasifican por su impacto en el Proyecto de Código Abierto de Android (AOSP) y en los componentes de terceros proveedores (Qualcomm, MediaTek, etc.).

| Componente | Impacto más grave | CVE críticos |

| Marco | Escalada local de privilegios (EoP) | CVE-2026-0047 |

| Sistema | Ejecución remota de código (RCE) | CVE-2026-0006 |

| Núcleo | Escalada local de privilegios (EoP) | CVE-2024-43859, CVE-2026-0037 |

| Qualcomm | Sobrelectura del búfer / Gráficos | CVE-2026-21385 |

Vulnerabilidades del sistema central (AOSP)

El nivel de parche 2026-03-01 se centra en las particiones Framework y System.

-

Ejecución remota de código (CVE-2026-0006): Identificada en el componente Sistema, esta vulnerabilidad permite la ejecución remota de código sin requerir privilegios de ejecución adicionales ni interacción del usuario. Se trata de la corrección de mayor prioridad para el ciclo de marzo.

-

Escalada de privilegios (CVE-2026-0047): Una vulnerabilidad crítica en el Framework que permite a un atacante local obtener privilegios elevados del sistema.

-

Denegación de servicio (CVE-2025-48631): Una vulnerabilidad crítica en la capa Sistema que puede provocar una denegación de servicio (DoS) remota, causando potencialmente la inestabilidad del sistema o bucles de arranque.

Seguridad del núcleo y de la virtualización

El nivel de parche 2026-03-05 introduce correcciones críticas para el núcleo Linux y los módulos de virtualización, que son esenciales para la seguridad de los modernos buques insignia de Xiaomi.

-

Sistema de archivos compatible con Flash (CVE-2024-43859): Se ha resuelto una vulnerabilidad EoP crítica en el componente F2FS. Esta corrección es vital para los dispositivos que utilizan almacenamiento UFS de alta velocidad, ya que garantiza la integridad del sistema de archivos.

-

pKVM e Hipervisor: Se han parcheado múltiples vulnerabilidades críticas (CVE-2026-0037, CVE-2026-0038) en la máquina virtual protegida basada en el núcleo (pKVM). Estas correcciones impiden el acceso no autorizado a entornos de ejecución aislados.

-

Seguridad de la capa de transporte (TLS): Se han solucionado varias vulnerabilidades de alta gravedad en la implementación TLS del kernel (CVE-2025-38616, CVE-2025-39946) para asegurar los datos en tránsito a nivel del SO.

Componentes específicos del fabricante (Qualcomm, MediaTek, Unisoc)

La diversa cartera de hardware de Xiaomi requiere actualizaciones binarias específicas de los proveedores de silicio:

-

Qualcomm: Se centra en los controladores de pantalla y gráficos. CVE-2026-21385 es una notable vulnerabilidad de alta gravedad que afecta al componente de pantalla y que requiere un parcheado inmediato tras la disponibilidad de la actualización.

-

MediaTek: Aborda 20 vulnerabilidades, principalmente en los subcomponentes Módem y Pantalla. Estos parches resuelven problemas relacionados con la estabilidad de la señal y vulnerabilidades del controlador de pantalla.

-

Unisoc: Soluciona 7 vulnerabilidades de alta gravedad en el componente Módem, relevantes para los dispositivos Redmi de gama básica.

Estado de implementación y recomendaciones

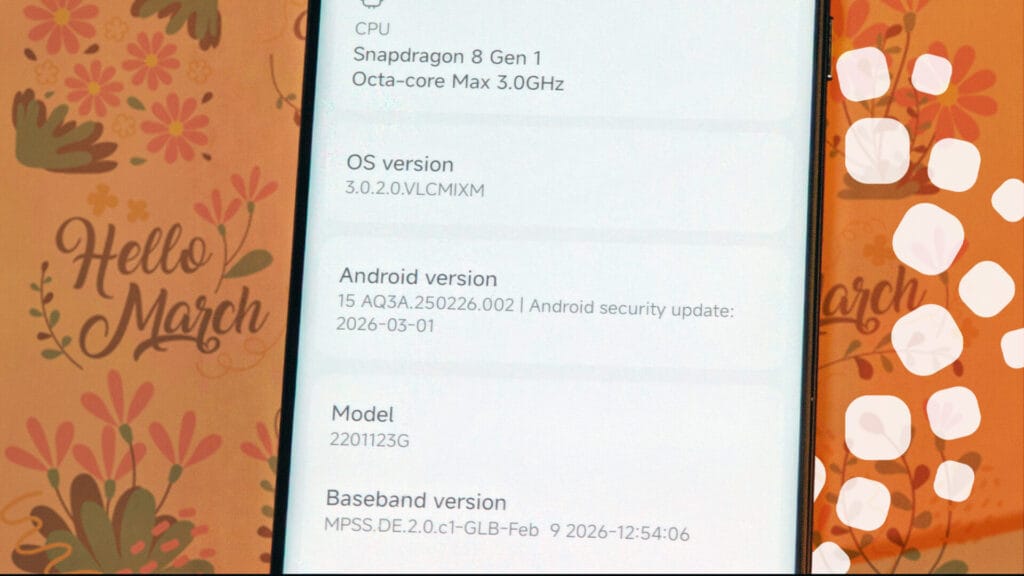

En el momento de redactar este informe, Xiaomi se encuentra en la fase de pruebas internas e integración. El nivel de parche de seguridad de marzo de 2026 aún no se ha desplegado en las ramas estables públicas.

Se espera que el despliegue comience a mediados de marzo, empezando por las series Xiaomi 16 y 15 en la región de China, seguidas de las ramas Global y EEE. Se recomienda a los usuarios que supervisen la sección «Actualización del sistema» dentro de HyperOS para ver si aparece la cadena de seguridad 2026-03-01 o 2026-03-05.

Emir Bardakçı

Emir Bardakçı